Azure VPN Gateway とは

Azure VPN Gateway は、Azure 上の仮想ネットワーク(VNet)とオンプレミスのネットワークを安全に接続し、ハイブリッドクラウド環境を構築するためのサービスです。インターネット回線を利用しながら通信を暗号化することで、オンプレミスのデータセンターやリモートオフィスと Azure のリソース間で安全な接続を実現します。

VPN(仮想プライベートネットワーク)技術を活用することで、公共のネットワークを通じても企業内ネットワークと同等のセキュリティを確保できます。オンプレミス環境で複数拠点を接続する場合と同様に、Azure 環境でも安全なネットワーク接続が可能です。

Azure VPN Gateway の仕組み

では最初に Azure VPN Gateway の仕組みについて、ExpressRouteという主要なサービスと比較しながらご説明します。

Azure VPN Gateway のトンネル

Azure VPN Gateway は、インターネットを経由してオンプレミスネットワークと Azure 仮想ネットワークを安全に接続するサービスです。パブリックインターネットを利用しながらも、データを暗号化することで安全な通信を実現します。

Azure VPN Gateway に限らず、VPN の仕組みのイメージは、しばしば「トンネル」と表現されます。

これは、インターネットなどの公共のネットワークを通じて、暗号化された安全な通信経路を作るという点がトンネルのように見えるためです。

ExpressRoute との違い

ネットワーク間を安全に接続する手段として、Azure では ExpressRoute というサービスを提供しています。では、その違いはどのようなものでしょうか。

ExpressRoute は、インターネットを介さずに、専用回線を使ってオンプレミスネットワークと Azure を接続するサービスです。インターネットのトラフィックに影響されることなく、より高い速度と信頼性を持った接続が可能です。

両者の比較は、以下のとおりです。

特徴 | VPN Gateway | ExpressRoute |

|---|---|---|

接続方法 | インターネット経由で IPsec/IKE を使用した暗号化接続 | 専用回線を使用した直接接続 |

セキュリティ | IPsec/IKE による暗号化 | インターネットを介さず、専用回線のため高い安全性 |

スループット | 最大 10Gbps | 最大 100Gbps |

信頼性 | インターネットの品質に依存 | 専用回線のため、非常に高い信頼性 |

遅延 | インターネットによって遅延の変動がありうる | 非常に低い遅延 |

コスト | 低コストで、導入が比較的容易 | 高コストで初期費用も高いが、大規模接続に最適 |

主な用途 | 小規模から中規模のネットワーク接続 | ミッションクリティカルなワークロード |

しばしば両者のイメージを比較し、Azure VPN Gateway は「トンネル」、ExpressRoute は「専用道路」と表現されます。

両者の違いを踏まえたうえで、どちらを利用するかを検討するとよいでしょう。

【Azure VPN Gateway が適している場合】

- コストを抑えたい

- インターネットを利用した VPN 接続で十分

- 比較的軽いトラフィック量やシンプルなネットワーク接続が必要

【ExpressRoute が適している場合】

- インターネットを使わない、安全で高速な専用回線が必要。

- 大規模なデータ転送や高い可用性、信頼性が求められる。

- ミッションクリティカルなワークロードや、低遅延で安定した接続が必要な場合。

Azure VPN Gateway の接続方法と機能

ここでは、Azure VPN Gateway が対応しているさまざまな接続方法や機能についてご紹介します。

ご紹介する 3 つの接続方法の特徴と利点は以下のとおりです。

サイト間(S2S)VPN 接続

サイト間 VPN は、オンプレミスのデータセンターと Azure VNet を接続する一般的な方法です。

【特徴】

- IPsec トンネルを使って通信を暗号化し、データの安全性を確保します。

- 複数のオンプレミスサイトと Azure VNet を同時に接続できます。

- 接続は常時確立されており、切れにくい安定した接続を提供します。

【利点】

- 安全なハイブリッドクラウドを構築できます。

- 専用線を使わずに、コストを抑えた WAN 接続が可能です。

ポイント対サイト(P2S)VPN 接続

ポイント対サイト VPN は、個々のユーザーがリモートから Azure の仮想ネットワークに安全にアクセスできる方法です。

【特徴】

- リモートユーザーが自分の PC やモバイルデバイスを使って個別に接続することができます。

- Windows、Mac、Linux など、さまざまなデバイスに対応しています。

- 必要に応じて接続するオンデマンド型の接続方式です。

【利点】

- リモートワーカーやモバイルユーザーが、Azure の仮想ネットワークに簡単で安全にアクセスすることができます。

- 設定や展開が容易で、管理がシンプルです。

VNet 間(VNet-to-VNet)VPN 接続

VNet 間の VPN 接続は、Azure 上の異なる仮想ネットワーク同士を安全に接続する方法です。

【特徴】

- 異なる Azure リージョンにある仮想ネットワークをつなぐことができます。

- 複数の VNet 間で安全な通信を確立することができます。

- トランジティブルーティング(直接つながっていないネットワーク同士が中継を介して通信できる仕組み)を使って複雑なルーティング設定も可能です。

【利点】

- 地理的に分散したリソースを統合し、効率的に管理することができます。

- マルチリージョンに展開されたシステムをシンプルに接続できます。

- 異なる Azure リージョン間で、データを安全に複製(レプリケーション)することができます。

BGP ルーティングのサポート

Azure VPN Gateway では、BGP(Border Gateway Protocol)というプロトコルを用いることで動的ルーティングが可能になります。

動的ルーティングとは、ネットワーク内のルータが自動的に最適な経路(ルート)を見つけ、ルーティングテーブルを動的に更新する仕組みです。

この仕組みにより、ネットワーク内で新しい接続が追加されたり、リンクが切断されたりした場合でも、自動で新しい経路が選ばれ、通信が途切れないように対応できます。

例:

3 つのネットワーク A、B、C があるとします。動的ルーティングが設定されている場合、もし A と B の間のリンクが切れたとしても、ルータが自動的に A から C を経由して B に接続できる新しい経路を選んで通信を続けることができます。

動的ルーティングを使うことで、ネットワークの変更や拡張に柔軟に対応することができ、大規模で複雑なネットワークやオンプレミスのネットワーク機器ともスムーズに接続することも可能となります。

VPN Gateway の SKU

次に、Azure VPN Gateway のプラン(SKU)についてご説明します。

基本 SKU と高性能 SKU(VpnGw1-5)の比較

Azure VPN Gateway には、以下のように主に基本 SKU と高性能 SKU があり、それぞれ性能や機能が異なっています。どちらを選ぶかは、企業のネットワーク要件や使用する場面によって異なります。

1. 基本 SKU

【対象】

古いシステムや開発・テスト用の軽作業向け。

【特徴】

- ポイント対サイト接続のみサポート

- サイト間接続は不可

- パフォーマンスが低く、BGP や冗長性など高度な機能はサポートされない。

- 将来的に廃止予定(2025 年 9 月 30 日に廃止予定)。

2. 高性能 SKU(VpnGw1-5, VpnGw1AZ-5AZ)

【対象】

運用環境や、複雑で高いパフォーマンスが必要なシナリオ向け。

【特徴】

- 複数のサイト間 VPN 接続、ポイント対サイト VPN 接続、VNet-to-VNet 接続をサポート。

- BGP やアクティブ/アクティブが利用可能で、スループットとトンネル数が高い。

- AZ(可用性ゾーン)対応 SKU もあり、より高い冗長性を提供。

基本 SKU は軽作業やテスト用に適しており、運用には適さないため、運用環境では高性能な SKU(VpnGw1-5)を選択するのが一般的です。

ゾーン冗長 SKU(AZ)の特徴

ゾーン冗長 SKU(AZ)とは、高性能 SKU の中でも高可用性を提供する特別な SKU(プラン)です。

SKU の名前に「AZ」が付いているプランがこれに該当します。(例:VpnGw1AZ、VpnGw2AZ など)。

このプランでは、Azure の可用性ゾーンを利用して、複数の物理的なデータセンターにゲートウェイを分散させ、障害に強い構成を実現します。

主な特徴は以下のとおりです。

- 回復力が強い:複数の可用性ゾーンに配置されるので、1 つのゾーンに障害が起きても他のゾーンでサービスを継続できます。

- 安定したパフォーマンス:帯域幅や接続数は従来の SKU と同じで、可用性ゾーンのサポートにより、さらに安定した環境を作ることができます。

Azure VPN Gateway の設定手順

Azure VPN Gateway の設定手順についてご説明します。

【前提準備】

以下を用意する必要があります。※ Gateway 用のサブネットは本手順で作成します。

- Azure アカウント、サブスクリプション、リソースグループ

- Azure Virtual Network (VNet)

- パブリック IP アドレス

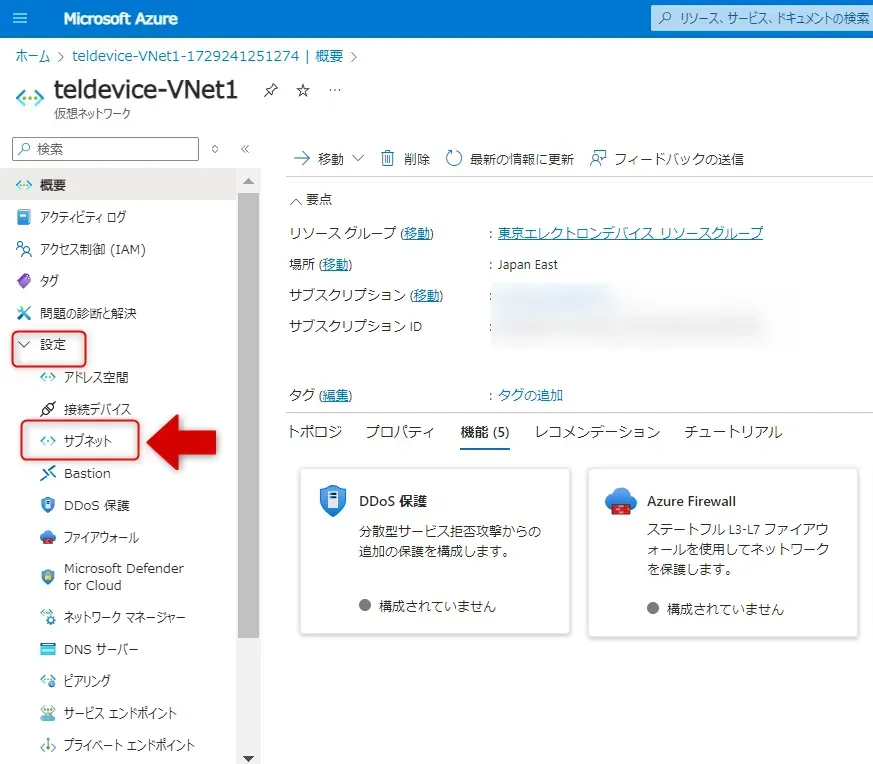

- Azure ポータルにアクセスし、Azure アカウントでサインインします。

- VPN Gateway を作成する Virtual Net において「設定」→「サブネット」をクリックします。

サブネット選択画面

- 「サブネット」画面より、「サブネット」をクリックします。

サブネット画面

サブネット画面

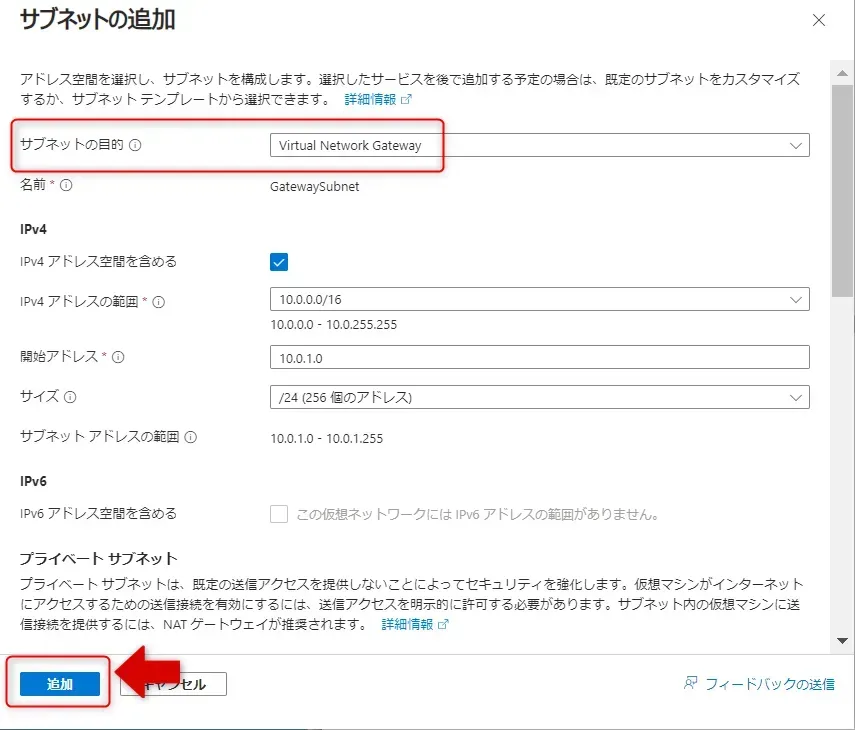

- 「サブネット追加」画面より、「サブネットの目的」を"Virtual Network Gateway"とします。

それ以外に適切な設定をします。

「追加」をクリックします。

サブネットの追加画面

- 対象のサブネットが作成されていることを確認します。

サブネット確認画面

サブネット確認画面

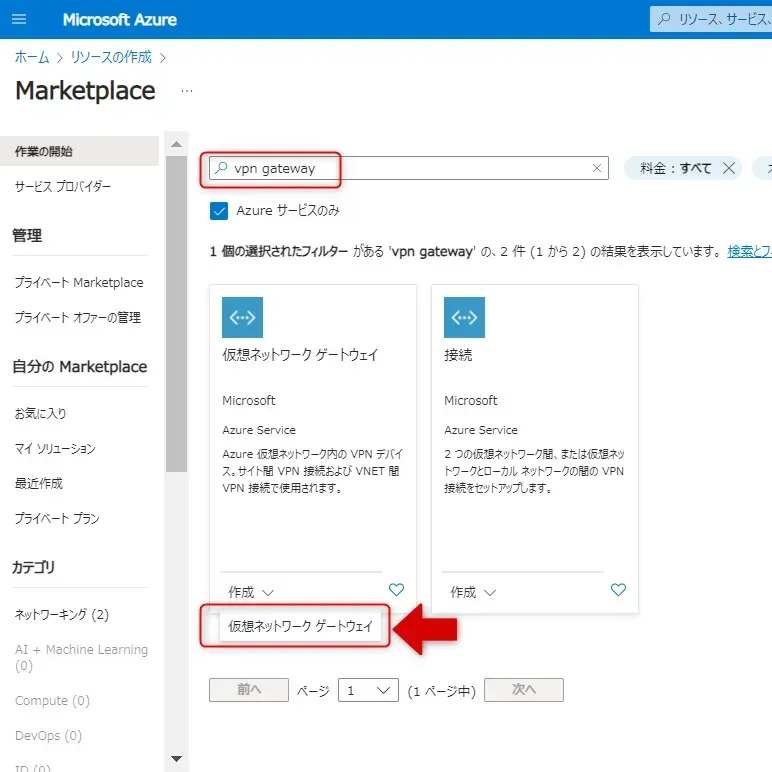

- Azure ポータル画面の「リソースの作成」で「vpn gateway」で検索し、「仮想ネットワークゲートウェイ」をクリックします。

仮想ネットワークゲートウェイ選択画面

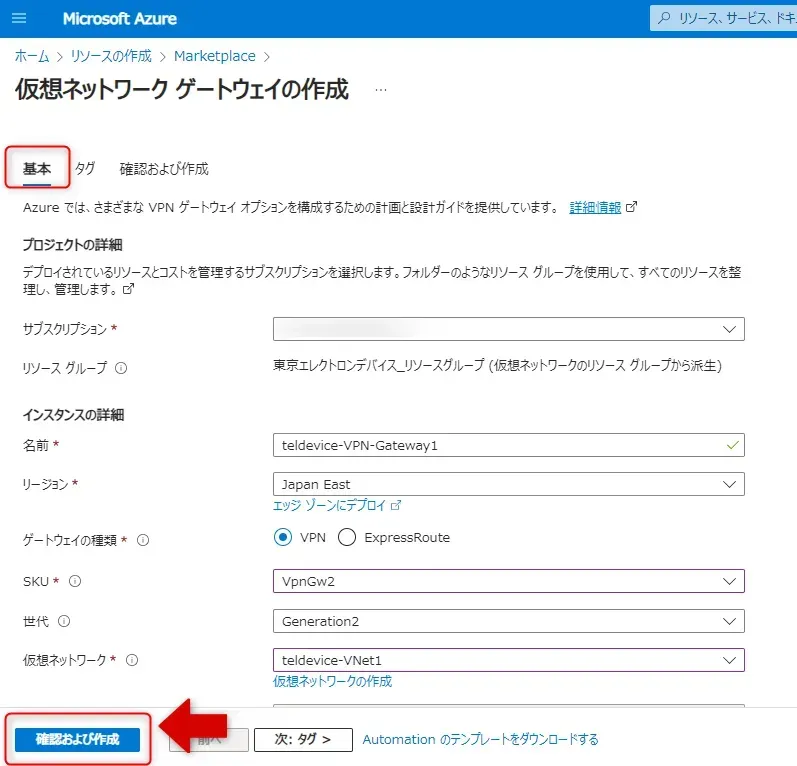

- 「仮想ネットワークゲートウェイの作成」画面の「基本」タブで適切な設定をします。

「確認および作成 」をクリックします。

基本タブ画面

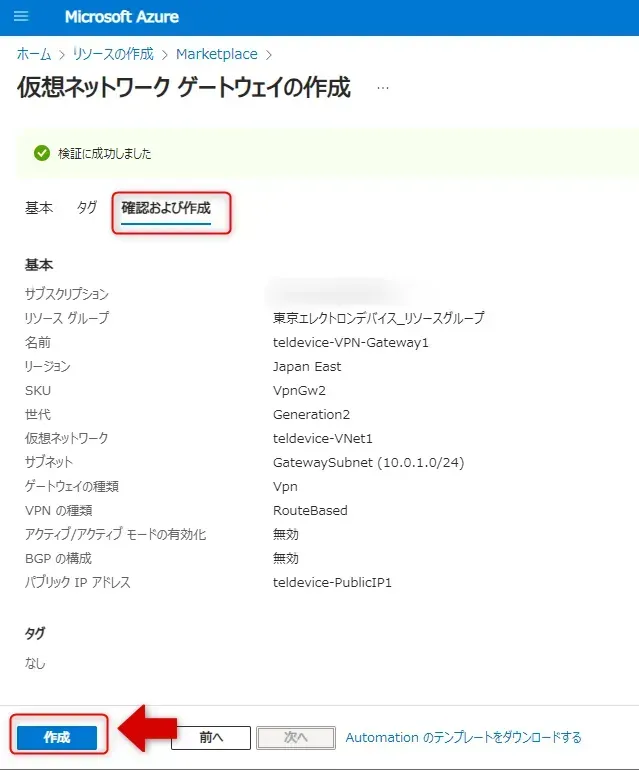

- 「確認及び作成」タブで設定に問題がないことを確認します。

「作成」をクリックします。

確認及び作成タブ画面

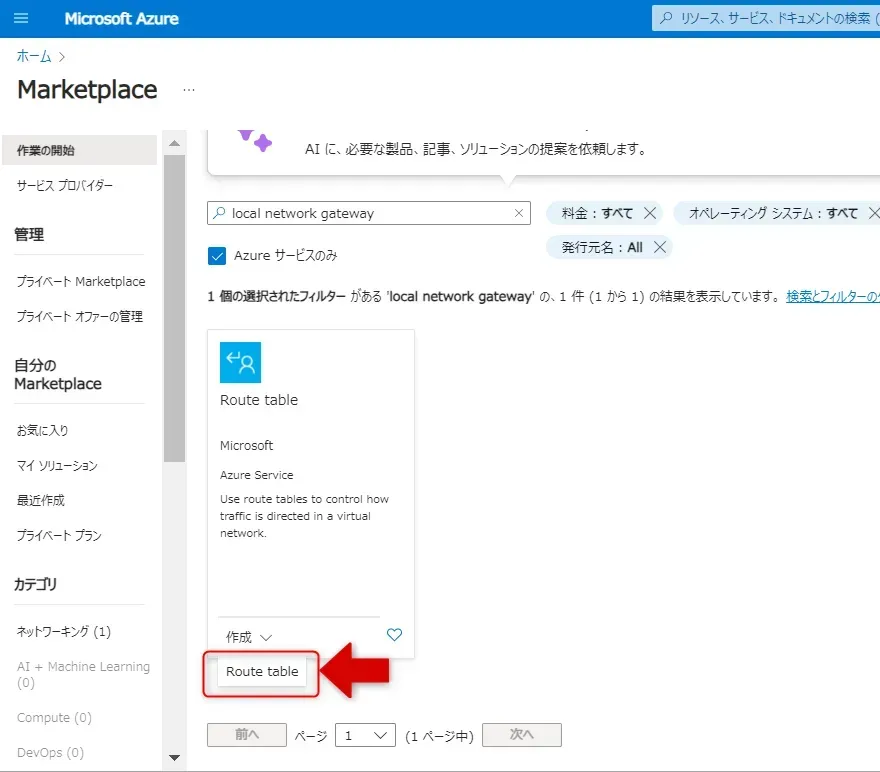

- Azure ポータル画面の「リソースの作成」で「local network gateway」で検索し、「Route table」をクリックします。

LocalNetworkGateway 選択画面

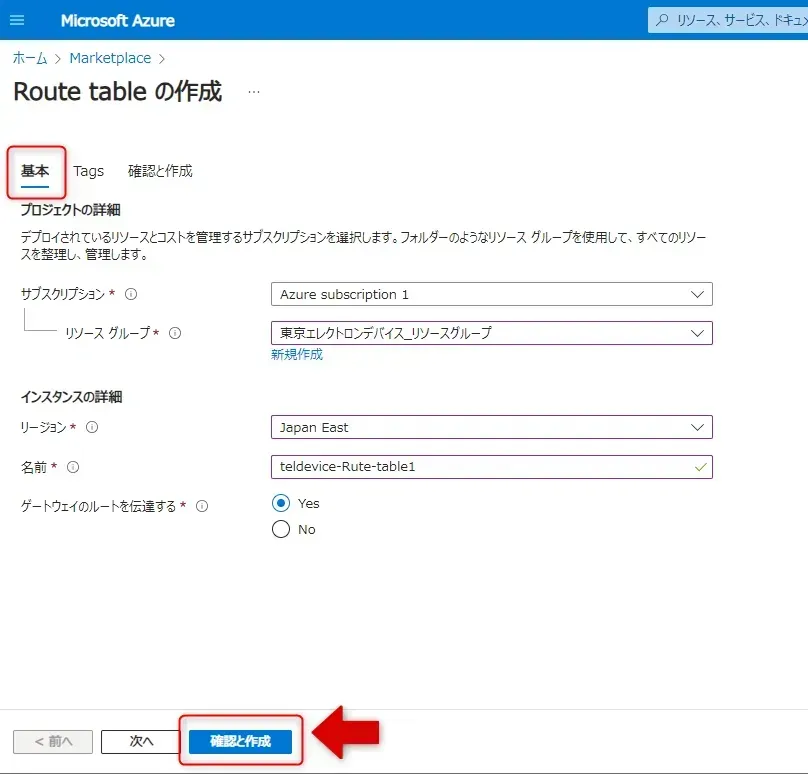

- 「Route table の作成」画面の「基本」タブで適切な設定をします。

「確認と作成」をクリックします。

ローカルネットワークゲートウェイ基本タブ画面

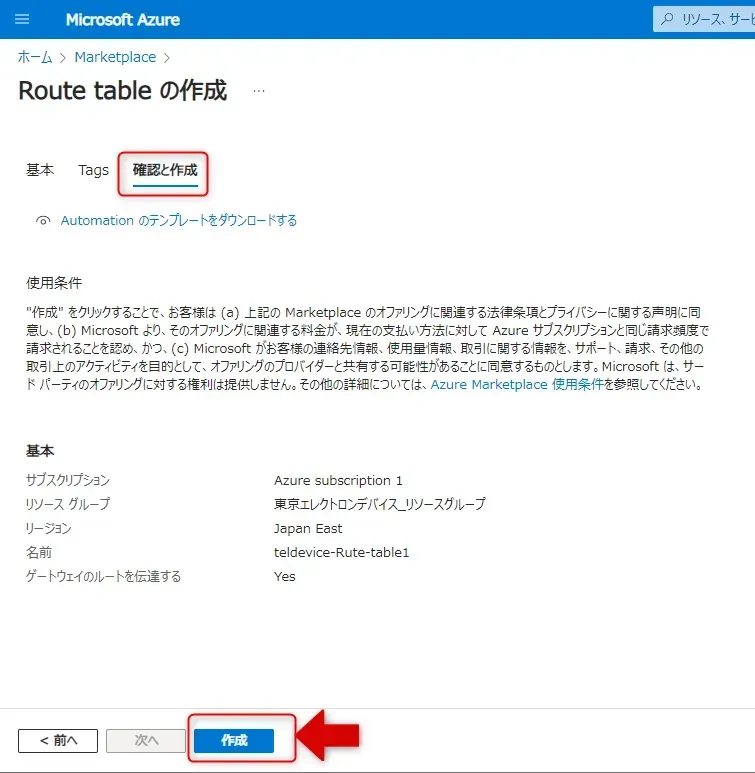

- 「確認と作成」タブで設定を確認します。

「作成」をクリックします。

ローカルネットワークゲートウェイ確認と作成画面

Azure VPN Gateway のセキュリティと認証機能

Azure VPN Gateway は、高いセキュリティ機能でネットワーク間の通信を安全なものにします。ここでは、主要なセキュリティ機能と認証機能ついてご説明します。

IPsec と IKE プロトコルによる暗号化

Azure VPN Gateway は、IPsec(インターネットプロトコルセキュリティ)と IKE(インターネットキーエクスチェンジ)という 2 つのプロトコルを使って、通信を暗号化します。

主な特徴と暗号化の流れは以下のとおりです。

- IKE(Internet Key Exchange:インターネットキー交換)

VPN トンネルを開始するとき認証や暗号化キーの交換を行います。つまり、最初に安全な通信のための設定を決める部分です。

- - IPsec(Internet Protocol Security インターネットプロトコルセキュリティ)

IPsec は、IKE で確立された設定を使って、データそのものを暗号化し、トンネル内で安全に送受信します。

【流れ】

- IKE:認証と鍵の交換を行い、通信を開始します。

- IPsec:データの暗号化を行い、安全な通信トンネルを確立します。

つまり、IKE が VPN の最初の鍵交換を担当し、その後 IPsec がデータの暗号化と保護を行うという協力体制によって、VPN の安全な通信が実現されます。

事前共有キー(PSK)認証

事前共有キー(Pre-Shared Key: PSK)は、接続を行う双方(例えば、クライアントとサーバー)があらかじめ共有する秘密のキーを使って通信を安全に行う方法です。

設定がシンプルで手軽に導入できますが、次のようなセキュリティ上の注意点も考慮する必要があります。

- 安全な方法でのキー共有

PSK は、第三者に漏れないように安全な方法で共有しましょう。

- 定期的なキーローテーション

定期的にキーを変更し、セキュリティリスクを減らすことが重要です。

- 強力な PSK の使用

複雑で長いキーを使用することで、推測されにくくなり、セキュリティが向上します。

カスタム IPsec/IKE ポリシーの設定

Azure VPN Gateway では、セキュリティを強化するために、以下の項目に関してカスタム IPsec/IKE ポリシーを設定することができます。

【カスタマイズ可能な項目】

- 暗号化アルゴリズム: データを暗号化する方式(AES-256、AES-192、AES-128)

- 整合性アルゴリズム: データの改ざん防止(SHA-256、SHA-384)

- Diffie-Hellman グループ: 安全な鍵交換を行う方式

- SA(Security Association)ライフタイム: トンネルが有効である時間

カスタムポリシーを定めることによって、企業の特定のセキュリティニーズに合わせた設定にしていきましょう。

Azure VPN Gateway の高可用性・冗長性オプション

ここでは、高可用性と冗長性を確保するための Azure VPN Gateway の設定についてご説明します。

アクティブ/パッシブ構成

アクティブ/パッシブ構成は、Azure VPN Gateway のデフォルトの設定です。

以下のような特徴があります。

- 2 つのゲートウェイが動作: 1 つがアクティブ、もう 1 つがスタンバイしています。

- 自動フェイルオーバー: アクティブなゲートウェイに障害が発生した時にスタンバイが自動で約 30〜45 秒で引き継ぎます。

- 継続的な接続が確保: 計画メンテナンス中でもダウンタイムを最小限に抑えることができます。

アクティブ/アクティブ構成

アクティブ/アクティブ構成は、さらに高い可用性を提供してくれます。

特徴と設定手順は次のとおりです。

- 2 つのゲートウェイが同時に稼働: 1 つのゲートウェイにだけ負荷がかかるのではなく、2 つのゲートウェイで通信の処理を分散します。

- BGP を使用: 2 つのゲートウェイ間でどのルートを使うかを自動的に調整します。

- より高いスループットと迅速なフェイルオーバー: フェイルオーバーが数秒以内に完了し、通信のパフォーマンスも向上します。

【設定手順】

アクティブ/アクティブ構成を有効にするには、以下の手順を踏む必要があります。

1.BGP 対応の Azure VPN Gateway を作成する

2.アクティブ/アクティブモードを設定時に有効化

3.オンプレミス側の VPN 機器でも、アクティブ/アクティブ構成と BGP を適切に設定

※アクティブ/アクティブ構成を設定するには、高性能 SKU の Azure VPN Gateway が必要です。また、BGP 対応のネットワーク環境やオンプレミスの機器の設定も重要です。

ゾーン冗長ゲートウェイ

ゾーン冗長ゲートウェイは、Azure の可用性ゾーンを利用してさらに高い冗長性を実現できます。

障害に強く、ミッションクリティカルなワークロードに最適です。

【特徴】

- 複数の可用性ゾーンに分散してゲートウェイを配置

- リージョン内での障害にも対応

- 99.99%の SLA を保証

【設定】

設定については、ゾーン冗長 SKU(VpnGw1AZ など)のプランを選び、Azure の可用性ゾーン対応リージョン内で VPN Gateway を構築する必要があります。

Azure VPN Gateway のパフォーマンスと最適化

ここでは、Azure VPN Gateway のパフォーマンスに焦点を当ててご説明します。

スループットとトンネル数の制限

Azure VPN Gateway の性能を決める重要な要素が、スループットとトンネル数です。

スループットとは、ネットワークが一定時間内に処理できるデータの量を指します。スループットが高いほど、より多くのデータを短時間で送受信できます。

トンネル数とは、VPN 接続で同時に作成できる仮想的な接続の数を指します。

基本的にトンネル数が多いほど、多くの拠点間で VPN 接続を同時に確立できるようになります。

Azure VPN Gateway ではプランによって、このスループットとトンネル数が決まっています。たとえば以下のような違いがあります。

- Basic: 最大 100 Mbps、S2S トンネル最大 10 本

- VpnGw1: 最大 650 Mbps、S2S トンネル最大 30 本

- VpnGw5: 最大 10 Gbps、S2S トンネル最大 100 本

パフォーマンス最適化のベストプラクティス

パフォーマンスを最適に保つために、以下のポイントを押さえておきましょう。

- 適切な SKU の選択:将来のデータ量や接続数を考えて SKU を選びましょう。

- ネットワーク設計の最適化:不要なトラフィックを除くことでパフォーマンスを向上できます。

- アクティブ/アクティブ構成の利用:2 つのゲートウェイで負荷を分散して処理速度を上げ、BGP ルーティングで最適化することもおすすめです。

- MTU(最大転送単位)の調整:MTU とは、1 回で送信できるデータの最大サイズのことです。MTU サイズが大きすぎると、データが 1 回で送れずに断片化(フラグメンテーション)が起き、データの処理が遅くなります。適切な MTU サイズに設定することが大切です。

- 暗号化アルゴリズムの選択:高性能な暗号化方式(例: AES-256)を使い、データの安全性とパフォーマンスを両立させましょう。

VPN Gateway のモニタリング

Azure VPN Gateway を最適に運用するためには、以下のような方法で、VPN 接続の状態をリアルタイムで把握し、潜在的な問題を早期に発見することが大切です。

- Azure Monitor の活用

Azure Monitor を使えば、VPN のスループット(データの送受信速度)や接続状態をリアルタイムで監視することができます。

- Log Analytics の使用

Azure Monitorと連携して使用する「Log Analytics」は、VPN 接続に関する詳細なログを収集し、分析するためのツールで、VPN の異常な動作や問題の原因を深く掘り下げて特定することができます。

- Network Watcher ツールの利用

Network Watcher は、Azure 上でのネットワークの問題を診断するためのツールです。このツールを使うと、接続問題やトラフィックの詳細を確認でき、ネットワークのボトルネックや通信エラーを特定できます。問題発生時のトラブルシューティングに非常に効果的です。

- アラートの設定

Azure Monitor のアラート機能を使うと、VPN のパフォーマンスが低下したり、エラーが発生した場合に自動で通知を受け取ることができます。

- 定期的なパフォーマンステスト

定期的にスループットテストやフェイルオーバーテストを実施して、VPN の性能が正しく発揮されているかを確認しましょう。

Azure VPN Gateway の料金体系

ここでは、Azure VPN Gateway の料金体系についてご説明します。

Azure VPN Gateway の料金体系は、使用する SKU(プラン)によって料金が異なります。また、接続トンネル数や帯域幅に応じて追加料金が発生します。

料金は、ゲートウェイがプロビジョニングされゲートウェイが利用可能になった時点から課金が始まります。

【主な SKU と料金】

VPN Gateway の種類 | 料金(月額) | 帯域幅 | S2S トンネル | P2S トンネル |

|---|---|---|---|---|

Basic | ¥3,805.48/月 | 100 Mbps | 最大 10(無償) | 最大 128(無償) |

VpnGw1 | ¥20,084.45/月 | 650 Mbps | 最大 30(10 まで無償、11-30 は ¥2.173 | 最大 250(129-250 は ¥1.449/時間) |

VpnGw2 | ¥51,796.75/月 | 1 Gbps | 最大 30(10 まで無償、11-30 は ¥2.173/時間) | 最大 500(129-500 は ¥1.449/時間) |

VpnGw3 | ¥132,134.56/月 | 1.25 Gbps | 最大 30(10 まで無償、11-30 は ¥2.173/時間) | 最大 1,000(129-1,000 は ¥1.449/時間) |

VpnGw4 | ¥221,986.06/月 | 5 Gbps | 最大 100(10 まで無償、11-100 は ¥2.173 | 最大 5,000(129-5,000 は ¥1.449/時間) |

VpnGw5 | ¥385,832.92/月 | 10 Gbps | 最大 100(10 まで無償、11-100 は ¥2.173/時間) | 最大 10,000(129-10,000 は ¥1.449/時間) |

ゾーン冗長ゲートウェイ(AZ 対応 SKU)

VPN Gateway の種類 | 料金(月額) | 帯域幅 | S2S トンネル | P2S トンネル |

|---|---|---|---|---|

VpnGw1AZ | ¥38,160.46/月 | 650 Mbps | 最大 30(1-10:無償、11-30: トンネルあたり ¥2.173/時間) | 最大 250(1-128:無償 |

VpnGw2A | ¥59,619.11/月 | 1 Gbps | 最大 30(1-10:無償、11-30: トンネルあたり ¥2.173/時間) | 最大 500(1-128:無償) |

VpnGw3AZ | ¥152,007.60/月 | 3 Gbps | 最大 30(1-10:無償、11-30: トンネルあたり ¥2.173/時間) | 最大 1,000(1-128:無償) |

VpnGw4AZ | ¥255,812.51/月 | 6 Gbps | 最大 30(1-10:無償、11-30: トンネルあたり ¥2.173/時間) | 最大 5,000(1-128:無償) |

VpnGw5AZ | ¥443,972.13/月 | 0 Gbps | 最大 100(1-10:無償、11-100: トンネルあたり ¥2.173/時間) | 最大 10,000(1-128:無償) |

【データ転送料金】

- 仮想ネットワーク間の受信データ: 無料

- 仮想ネットワーク間の送信データ:

- ゾーン 1 から転送されるデータ:¥5.0682/GB

- ゾーン 2 から転送されるデータ:¥13.0325/GB

- ゾーン 3 から転送されるデータ:¥23.1688/GB

- ポイント対サイト接続経由の送信データ: Standard のデータ転送料金が適用されます。

※本記事に記載されている料金は、2024 年 10 月時点の為替レート(1USD = 144.805JPY)に基づいて計算されています。最新の情報については、Microsoft の公式ページを確認する事をおすすめします。

まとめ

本記事では、Azure VPN Gateway の概要から高度な機能、設定と管理、そしてパフォーマンス最適化まで、包括的に解説しました。また、Azure VPN Gateway がハイブリッドネットワーキングの重要な要素であり、セキュアで高性能な接続を提供し、組織のクラウド戦略を強化するかもご紹介しました。

ぜひ適切に設計・実装・管理することでデジタルトランスフォーメーションを加速し、柔軟で拡張性のある IT 環境を構築してください。

東京エレクトロンデバイスでは、 Azure に関する無料相談を承っております。Azure の導入をご検討中、ご利用中でお悩みのあるご担当者様や企業様は、お気軽にご相談ください。