Azure Virtual Network (VNet)とは

Azure VNet は、Microsoft Azure 上で提供されるプライベートネットワークサービスで、仮想環境内の仮想マシン同士の通信や他のネットワークとの接続を可能にします。

これにより、クラウド環境で安全かつ柔軟なネットワーク構築が可能となり、オンプレミス環境とのシームレスな統合も実現できます。

スケーラビリティやセキュリティの強化に対応し、クラウドネットワーキングの基盤を支える重要な要素です。

VNet に接続して利用できる代表的なリソースである Azure Virtual Machines についてはこちらの記事で詳しく解説しています。

Azure Virtual Machines (Azure VM)とは?主な特徴や作成手順、料金体系を解説

仮想ネットワークについて

仮想ネットワークとは、物理的なネットワーク機器や配線を必要とせず、クラウド上でプライベートネットワークを構築・管理できるサービスです。

ルーターやスイッチ、ファイアウォールといったネットワーク機器の機能を、ソフトウェアで実現します。

これにより、管理画面からの操作だけで、ネットワークの構築や設定変更が可能になります。

物理ネットワークと仮想ネットワークの違いは以下の通りです。

比較項目 | 物理ネットワーク | 仮想ネットワーク |

|---|---|---|

構築方法 | ルーター、スイッチなどの物理機器を設置し配線 | 管理画面から設定を行い論理的に構築 |

拡張性 | 機器の追加設置と配線工事が必要 | 設定変更のみで即座に拡張が可能 |

可用性 | 機器の二重化など物理的な冗長構成が必要 | クラウド基盤の冗長性を利用して確保 |

管理方法 | 機器ごとの個別設定と物理的なメンテナンス | Web UI から一元的に管理と監視が可能 |

セキュリティ確保 | 専用の物理機器とセキュリティ設定が必要 | 仮想ファイアウォールなどの機能を設定で実現 |

このように、仮想ネットワークは、従来の物理ネットワークに比べて、柔軟性、拡張性、可用性に優れており、迅速かつ効率的なネットワーク運用を実現できます。

Azure Virtual Network (VNet)の主要コンポーネント

Azure VNet は、以下のような複数のコンポーネントで構成されています。

アドレス空間とサブネット

Azure VNet を作成する際にまず設定しなければならないのがアドレス空間とサブネットです。

アドレス空間とは、VNet 内で使用できる IP アドレスの範囲を定義するもので、そのアドレス空間をいくつかの範囲に分割したものがサブネットです。

たとえば、「192.168.0.0/16」というアドレス空間を割り当てた場合、そのネットワーク内で使える IP アドレスは「192.168.0.0 から 192.168.255.255 まで」となります。

このアドレス空間を 2 つのサブネットに分けると、以下のようになります。

- サブネット 1: 192.168.0.0/24→ IP アドレスは 192.168.0.0 から 192.168.0.255

- サブネット 2: 192.168.1.0/24 → IP アドレスは 192.168.1.0 から 192.168.1.255

このように、アドレス空間全体をサブネットに分割することで、異なる用途やセキュリティ要件に応じてリソース(仮想マシンやサーバー)を配置できます。

それぞれのサブネットには、必要に応じて異なるセキュリティルールや通信ポリシーを適用することが可能です。

ネットワークインターフェース(NIC)

オンプレミスにある物理コンピュータには、ネットワークインターフェースカード(NIC)というケーブルを差し込むためのカード型のデバイスが搭載されています。

この NIC に LAN ケーブルを挿入することで、他のコンピュータやネットワーク機器と通信が可能になります。

仮想空間でも NIC の役割は同じです。各仮想マシン(VM)は、少なくとも 1 つの仮想 NIC を持っています。この仮想 NIC を通じて、VM はサブネット内で他の VM と通信したり、インターネットや他のネットワークと接続したりすることができます。

ネットワークセキュリティグループ(NSG)

ネットワークセキュリティグループ (NSG)は、サブネットや NIC に対して適用されるセキュリティルールを管理する仕組みです。

例えば、「特定のポートや IP アドレスからのアクセスをブロックする」というセキュリティルールがある場合、そのルールを NSG が管理します。

NSG の働きにより、サブネットや仮想マシンに出入りするデータを細かく制御し、不要なアクセスを防ぐことができるのです。

仮想ネットワークピアリング

仮想ネットワークピアリング(VNet ピアリング)は、異なる Azure の仮想ネットワーク(VNet)を接続し、リソース同士が通信できるようにする機能です。

例えば、オンプレミス環境では、LAN ケーブルでつないだコンピュータ同士は相互に通信できますが、そうでないコンピュータは通信できません

仮想ネットワークの場合も同様に、同じ VNet 内にある仮想マシンやリソースは直接通信が可能ですが、異なる VNet 間での通信は原則できません。この制限を解消するためには、「VNet ピアリング」が有効です。

VNet ピアリングを使えば、異なる VNet 同士を接続し、異なるリージョンや環境にまたがるシステムの構築が可能になります。

なお、オンプレミス環境や他のクラウドと接続する場合は、VPN ゲートウェイや専用線接続(Azure の ExpressRoute など)が必要です。

【関連記事】

Azure ExpressRoute とは?主要機能や接続モデル、設定方法について解説

Azure Virtual Network の通信シナリオ

Azure VNet では、次のようにさまざまな通信を行う場面が想定されますが、それぞれに応じた設定や構成が必要です。

Azure リソース間の通信

Azure リソース通信は、同じ VNet 内にあるリソース同士で行われる通信です。同じ VNet 内にあるので、Azure が自動的に通信のルーティングや接続設定を行ってくれるため、特別な設定をせずに VNet 内のリソースはお互いに通信することができます。

また、同じ VNet 内であれば異なるサブネット間でも同様にデフォルトで通信が可能です。

ただし、セキュリティや通信の制限が必要な場合は、ネットワークセキュリティグループ(NSG)などを使ってサブネット間の通信を制御することも検討しましょう。

インターネットとの通信

Azure 仮想マシンをインターネットと接続したい場合には、次のようないくつかの設定が必要です。

1. パブリック IP アドレスの割り当て

最初に行うべき重要な設定は、仮想マシンにパブリック IP アドレスを割り当てることです。パブリック IP アドレスを持つことで、仮想マシンはインターネットと通信できるようになります。

2. ネットワークセキュリティグループ(NSG)の設定

NSG は、仮想マシンへのインバウンド(受信)およびアウトバウンド(送信)トラフィックを制御するために必要です。

3. ルート設定の確認

仮想マシンがインターネットにアクセスするためには、仮想ネットワーク(VNet)内のルート設定が適切に行われていることを確認する必要があります。デフォルトでは、Azure VNet はインターネットにアクセスできるルートが設定されています。

4. ロードバランサーの設定(オプション)

複数の仮想マシンで高い可用性や負荷分散を行いたい場合には、Azure ロードバランサーを使うこともおすすめです。

オンプレミスネットワークとの通信

ハイブリッドクラウド環境を構築するためには、オンプレミスのネットワーク(自社のデータセンター)と Azure VNet を接続する必要があります。

これを実現する方法として、主に以下の 2 つの選択肢があります。

1. VPN ゲートウェイ

インターネット経由でオンプレミスと Azure を安全に接続できます。低コストですが、通信速度はインターネットに依存します。

2. Azure ExpressRoute

専用回線を使って Azure とオンプレミスを直接接続します。より高速で安定した接続が可能ですが、VPN ゲートウェイと比較するとコストは高くなることが一般的です。

大規模なデータ転送や低遅延が求められるアプリケーションに適しています。

異なるリージョン間の通信

Azure の異なるリージョンにある仮想ネットワーク(VNet)同士を通信させたい場合には前述した VNet ピアリングを設定する必要があります。

VNet ピアリングを使うことにより、同じ Azure リージョン内または異なるリージョン間で仮想ネットワークを接続し、グローバルなリソース間通信が可能になります。これにより、低遅延でのデータ転送が実現され、リソース間の効率的な通信が行えます。

Azure Virtual Network (VNet) の作成手順

ここからは、Azure VNet の作成手順についてご紹介します。

※ 前提準備として、以下を用意する必要があります。

- Azure アカウント、サブスクリプション、リソースプール

- Azure ポータルにアクセスし、Azure アカウントでサインインします。

- Azure ポータル画面の「リソースの作成」で「仮想ネットワーク」をクリックします。

リソースの作成画面

リソースの作成画面

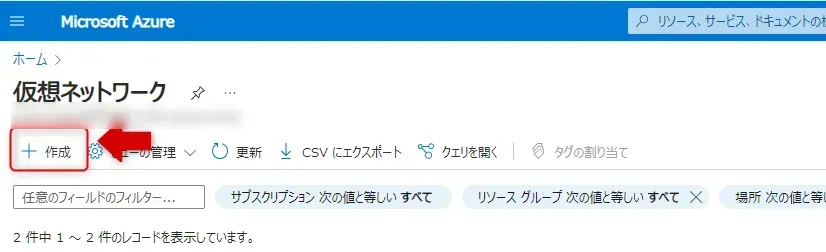

- 「仮想ネットワーク」画面で「作成」をクリックします。

仮想ネットワークの作成画面

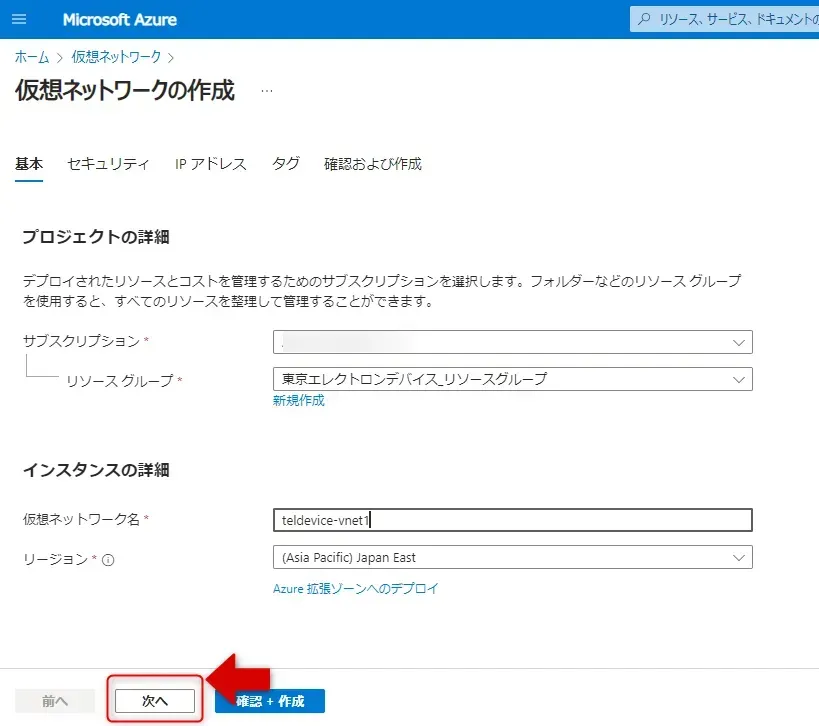

- 「仮想ネットワーク作成」画面の「基本」タブで適切な設定をします。「次へ」をクリックします。

基本タブ画面

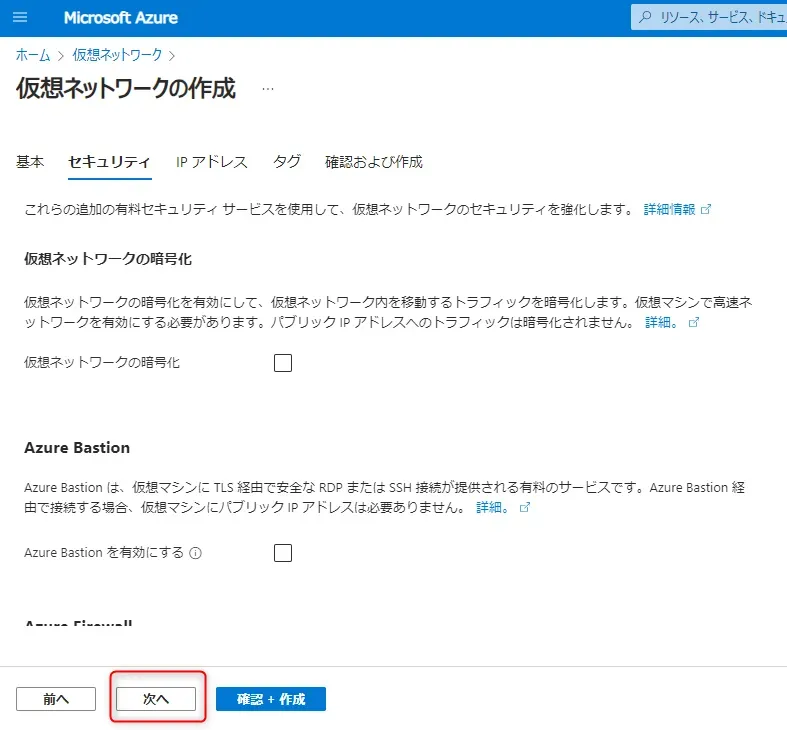

- 「セキュリティ」タブで適切な設定をします。

「次へ」をクリックします。

セキュリティタブ画面

- 「IP アドレス」タブで適切な設定をします。

「確認・作成」をクリックします。

IP アドレスタブ画面

IP アドレスタブ画面

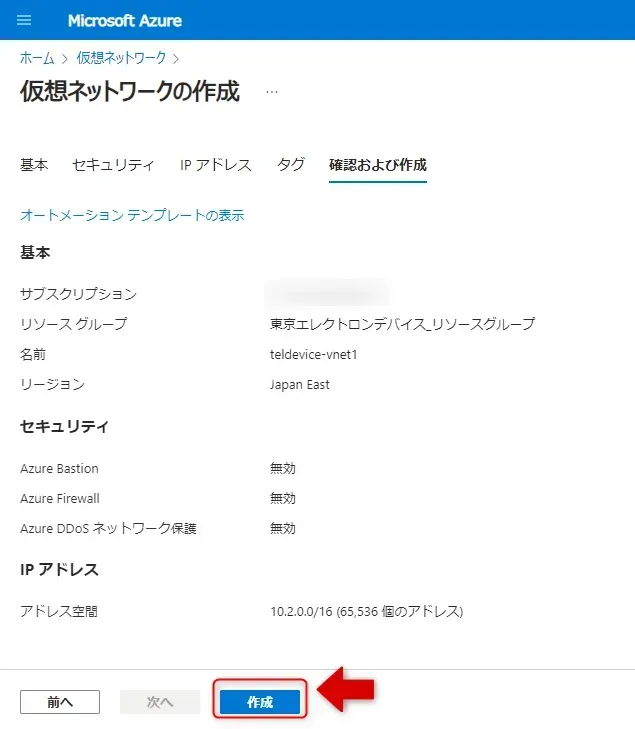

- 「確認および作成」タブで設定に問題がないことを確認し、「作成」をクリックします。

確認および作成タブ画面

Azure VNet の基本的な作成手順は以上です。個々の必要なセキュリティ条件など要件に合わせた設定を行ってください。

Azure Virtual Network (VNet) のセキュリティ機能

Azure VNet は、クラウド環境でのリソースを安全に保護するためにさまざまなセキュリティ機能を提供しています。ここでは主要なセキュリティ機能を説明します。

ネットワークセキュリティグループ(NSG)

ネットワークセキュリティグループ(NSG)は、サブネットや NIC に対して適用されるセキュリティルールを管理する仕組みです。

インバウンド(外部からの受信)およびアウトバウンド(内部からの送信)のトラフィックに対して、どの通信が許可されるか、どの通信が拒否されるかを細かく定義することができます。

サービスエンドポイント

サービスエンドポイントは、Azure のストレージや SQL データベースなどの PaaS サービスに、仮想ネットワーク(VNet)内のリソースから安全にアクセスできるようにする機能です。

通常、これらのサービスにアクセスするにはインターネットを経由することが多いですが、サービスエンドポイントを使うと、インターネットを通らずに Azure 内部のネットワーク(バックボーンネットワーク)を通じて通信できます。

そのため、データのやり取りがより安全になり、ネットワークトラフィックのセキュリティも向上します。

Azure Firewall との統合

Azure Firewall は、Azure 上のリソースを保護するためのクラウドベースのファイアウォールサービスです。ファイアウォールの設定や監視はユーザーが行いますが、その基盤の運用や更新、可用性の維持などの管理は Azure が自動で行ってくれます。

Azure Firewall を使うことで、インターネットや他のネットワークから VNet へのアクセスを制限できるようになります。また、細かいルールを設定してどのトラフィックを許可するかを管理することができます。

DDoS 保護

Azure には、DDoS 攻撃(分散型サービス拒否攻撃)からシステムを守るための保護機能である「Azure DDoS Protection」が提供されています。

Azure の DDoS 保護は、VNet へのトラフィックを自動で監視し、不正な大量トラフィックが発生するとシステムを守るための対策を自動的に実施します。

基本的な DDoS 保護機能は自動で提供されていますが、より強力な保護が必要な場合には DDoS Protection Standard という有料オプションを有効にすることもできます。

Azure Virtual Network (VNet)の設計と実装

Azure Virtual Network を効果的に設計し、実装するには、リソースの適切な構成とネットワーク要件を満たす計画が重要です。

アドレス空間の計画

VNet を構築する際、まず行うべきことはアドレス計画です。アドレス計画とは、VNet 内で使用されるプライベート IP アドレスの範囲(CIDR ブロック)を選定する作業のことをいいます。

IP アドレスの範囲は、必要なリソース数や将来的な拡張性を考慮して十分なサイズを確保しますが、オンプレミスのネットワークと重複しないよう注意することが必要です。

サブネットの設計

VNet 内でサブネットを設計するときは、リソースの役割やセキュリティレベルに応じてグループ化し、適切なサブネットにわけます。サブネットを使うことで、リソースをわけて管理し、ネットワークトラフィックを効率的に管理することができます。

例えば、以下のようなサブネットの分類が考えられるでしょう。

サブネット分類の一例:

- フロントエンドの Web サーバーは、外部からのアクセスが必要なため、1 つのサブネットにまとめる。

- バックエンドのデータベースサーバーは、セキュリティを高めるために別のサブネットに配置し、フロントエンドからしかアクセスできないように制限。

- 管理用リソース(モニタリングや管理ツールなど)は、さらに別のサブネットにわけて、特定のユーザーしかアクセスできないようにする。

ネットワークトポロジーの選択(ハブアンドスポーク vs フルメッシュ)

ネットワークトポロジーとは、コンピュータネットワークの中で、デバイスやネットワーク要素がどのように接続されているか、通信経路がどのように構成されているかを表す設計パターンのことです。

つまり、ネットワーク全体での接続構造や通信の流れを定義するものです。

Azure では、一般的に以下のようなトポロジーが利用されます。

1. ハブアンドスポークトポロジー

- 中心(ハブ)となるネットワークがあり、そこからスポーク(枝)のように他のネットワークが接続される構造です。ハブが共通のリソース(ファイアウォールやゲートウェイ)を持ち、すべての通信がハブを通じて行われます。

- 例: 企業が Azure 上に、共通のセキュリティリソースを一箇所(ハブ)で管理し、各部門(スポーク)に専用のネットワークを割り当てる構成を取る場合。

2.フルメッシュトポロジー

- すべてのデバイスやネットワークが直接相互接続している構造です。どのリソースも他のリソースと直接通信でき、最短経路でデータを送受信できるため、通信が高速です。

- 例 複数の拠点(米国、ヨーロッパ、アジア)がある企業が、各拠点のネットワークを直接相互に接続して、リソースをすべて自由にやり取りできる構成を望む場合。

可用性と冗長性の確保

Azure VNet 設計で、可用性(常に利用可能)と冗長性(障害が起きても代替手段がある)を確保するためには、次のような方法があります。

- 複数のリージョンにリソースを分散

リソースを異なる Azure リージョンに配置することで、一方のリージョンで障害が発生しても、もう一方のリージョンでサービスを継続できるようにします(フェールオーバー)。

- ロードバランサーの活用

ロードバランサーを使ってトラフィックを複数のバックエンドリソース(仮想マシンなど)に分散させることで、1 つのリソースに障害が起きても、他のリソースがトラフィックを処理し、サービスの中断を防ぐことができます。

Azure Virtual Network (VNet)の管理とモニタリング

Azure VNet の効果的な運用には、適切な管理ツールとモニタリング機能が欠かせません。Azure には、こうした管理・監視に役立つ多くの機能が備えられています。

Azure ポータルでの管理

Azure ポータルは、Azure VNet の管理を行うためのグラフィカルユーザーインターフェースです。

Azure ポータルの Vnet 管理画面

Azure ポータルの Vnet 管理画面

ポータルからは、左のメニューから VNet の作成、サブネットの構成、セキュリティ設定の管理、ネットワークトラフィックの監視などを簡単に行えます。

初心者にも分かりやすいインターフェースで、リアルタイムの状況を確認しながら操作できます。

PowerShell と Azure CLI の使用

PowerShell や Azure CLI は、VNet を管理するためのスクリプトベースのツールで、コマンドラインを使ってネットワークリソースを管理したり、設定を自動化したりするのに便利です。

特に大規模な環境や繰り返しの操作が多い場合、スクリプトによる自動化は大いに役立ちます。

Azure Network Watcher の活用

Azure Network Watcher は、VNet 内のリソースをリアルタイムで監視し、トラブルシューティングやネットワークのパフォーマンス解析をするのに役立つツールです。

ネットワークの監視、トラブルシューティング、パフォーマンスモニタリングなどが可能です。

ログ分析とトラブルシューティング

ログ分析は、Azure VNet のパフォーマンスやセキュリティを監視するために重要です。Azure では、ネットワークセキュリティグループ(NSG)のフローや診断ログを保存し、それを使ってネットワークの動きを追跡することができます。

このログ情報は、ネットワークが正しく動作しているかを確認するのに役立ち、セキュリティやパフォーマンスの問題に素早く対応するために非常に有効です。

Azure Virtual Network と他 Azure サービスの連携

Azure VNet には、次のようなさまざまな高度な機能があり、他の Azure サービスと統合してさらに強力なネットワーク環境を構築することが可能です。

Azure Private Link

Azure Private Link は、Azure PaaS サービス(例: Azure Storage や SQL Database)のみでなく、自社ホストのカスタムアプリケーション(カスタマーオウンドサービス)にもプライベートにアクセスできるようにする機能です。

Private Link を使うことで、Azure のサービスに対してインターネットを経由せず安全に通信することができます。

Azure Virtual WAN

Azure Virtual WAN は、大規模なネットワーク環境をシンプルに管理し、効率的に接続できるようになるグローバルなネットワーキングサービスです。特に、企業が複数の拠点(オンプレミス)、VNet、リモートユーザーを Azure のグローバルネットワークを使って接続したいときに役立ちます。

Azure Route Server

Azure Route Server は、Azure VNet でネットワーク経路を自動で決定し、効率的な通信を行う動的ルーティングを実現するサービスです。

Azure Route Server を使うと、VNet がオンプレミスや他のネットワークと接続する際、ネットワーク経路の設定を自動で行ってくれるため管理が楽になります。

コンテナネットワーキング(AKS 統合)

コンテナネットワーキングとは、Azure Kubernetes Service(AKS)で動くコンテナが、Azure VNet を使って、他のリソースと安全に通信できる仕組みです。これにより、外部に公開することなく、ネットワーク内でのセキュアなやりとりが可能になります。

以上のように、Azure VNet の高度な機能や他の Azure サービスとの統合により、企業は安全で効率的なネットワークインフラを構築することができるでしょう。

Azure Virtual Network の料金体系

Azure VNet の利用料金は基本無料で、1 つのサブスクリプションで最大 50 の VNet を作成できます。

ただし、VNet ピアリングを用いる場合には、ピアリングされたネットワーク間のトラフィックに以下のような料金が発生します。

ピアリングタイプ | リージョン | 受信データ転送料金 | 送信データ転送料金 |

|---|---|---|---|

同じリージョン内の VNET ピアリング | - | ¥1.449/GB | ¥1.449/GB |

グローバル VNET ピアリング | ゾーン 1 | ¥5.069/GB | ¥5.069/GB |

ゾーン 2 | ¥13.033/GB | ¥13.033/GB | |

ゾーン 3 | ¥23.169/GB | ¥23.169/GB | |

US Gov | ¥6.372/GB | ¥6.372/GB |

※VPN Gateway や Application Gateway を使用する場合、別途課金が発生します。

※本記事に記載されている料金は、2024 年 10 月時点の為替レート(1USD = 144.805JPY)に基づいて計算されています。ゾーン 1、ゾーン 2、ゾーン 3、Gov に対応するリージョンおよび最新の情報については、Microsoft 公式ページを確認することをおすすめします。

まとめ

本記事では、Azure VNet の概要から高度な機能、設計と実装、そして管理とモニタリングまで、包括的に解説しました。

Azure VNet は、Azure 上で仮想マシンやリソースが安全に通信できるようにするためのプライベートなクラウドネットワークです。クラウド上で仮想マシンやリソースが安全かつ効率的に通信するための重要な基盤であり、かつ組織がクラウド環境を最大限に活用するためには欠かせない要素となっています。

ぜひ本記事を活用し、組織のクラウドインフラをさらに強化してください。Azure VNet を効果的に設計・運用することで、セキュリティやパフォーマンスを向上させ、クラウド環境の最適化を実現することができます。Azure の強力なネットワーキング機能を活用し、クラウド戦略を次のレベルへ引き上げましょう。

東京エレクトロンデバイスは、企業の Azure 導入をサポートしています。無料でご相談を承っておりますのでお気軽にご相談ください。