Microsoft Entra IDとは?

Microsoft Entra IDは、Microsoftが提供する、リソースへのアクセスを安全に制御するためのID管理サービスです。旧称はAzure Active Directory(Azure AD)で、組織が利用する様々なアプリケーションやデータ、その他のリソースに対して、適切なユーザーが適切な権限でアクセスできるように一元管理する役割を担います。

具体的には、Microsoft 365やSlack、Salesforceなどのクラウドサービスにログインする際の本人認証と、ログイン後に許可された操作範囲を決定する機能を提供しています。これにより、組織はセキュリティを強化し、IDの管理効率を高めることが可能となります。

本記事では、Microsoft Entra IDの主な機能から、具体的な使い方、実務での活用例までをわかりやすくご紹介します。

Microsoft Entraとは?

Microsoft Entraは、IDとネットワークアクセスに関する複数のソリューションを統合したMicrosoft製品の総称です。本記事で詳しくご紹介するMicrosoft Entra IDは、Microsoft Entraのサービスの一つに位置付けられます。現在のIT環境は、オンプレミスとクラウドサービスが混在し、働く場所もオフィスに限定されません。

このような環境において、IDとアクセスを包括的に管理するために設計されたのがMicrosoft Entraです。

以下に、Microsoft Entraに含まれる主要なサービスをまとめます。

【Microsoft Entra 主要サービス】

- Microsoft Entra ID:ID管理とアクセス制御の基盤となるサービスです。

- Microsoft Entra ID 保護:AIを活用し、不正アクセスなどのIDに関連するリスクを検知して自動的に対処します。

- Microsoft Entra ID ガバナンス:従業員の入社、異動、退職といったライフサイクルに合わせて、アクセス権の付与や削除を管理します。

- Microsoft Entra Verified ID:顧客やビジネスパートナーなど、組織外のユーザーのIDを管理します。

- Microsoft Entra インターネットアクセス・プライベートアクセス:従来のVPNに代わる、より安全なネットワークアクセス手段を提供します。

上記のサービスは、以前は個別に提供されていましたが、現在はMicrosoft Entraという名称のもとで一つのサービス群にまとめられています。

Microsoft Entra IDの主な機能

Microsoft Entra IDは、ID管理とセキュリティ課題に対応するため、様々な機能を提供しています。ここでは、特に重要な3つの機能について詳しくご紹介します。

シングルサインオン (SSO)

シングルサインオンとは、一度の認証で複数の異なるアプリケーションやサービスにログインできる仕組みです。ユーザーは、Microsoft Entra IDに一度サインインするだけで、Microsoft 365、Salesforce、Slackなどのサービスに追加のIDやパスワードを入力することなくアクセスできます。

多数のパスワードを管理する必要がなくなるため、パスワード忘れによる問い合わせや、それに伴うパスワードリセット業務が削減され、組織全体の業務の効率化が期待されます。

また、すべてのアプリケーションへのアクセスがMicrosoft Entra IDという単一のゲートウェイを経由するため、アクセス状況を一元的に監視し、制御することが可能になります。

この管理体制によって、後述する多要素認証や条件付きアクセスといった、高度なセキュリティ機能を組織全体に一貫して適用することができます。

多要素認証 (MFA)

多要素認証は、サインイン時にパスワードに加えて追加の認証要素を要求することで、セキュリティを強化する仕組みです。追加の要素としてユーザーが持っているもの(スマートフォンの認証アプリからの通知やSMSコードなど)やユーザー自身の特徴(指紋や顔認証などの生体情報)を組み合わせます。

多要素認証を導入することで、万が一パスワードが第三者に漏洩したとしても、攻撃者は第二の認証要素を突破できないため、不正アクセスを効果的に防ぐことができます。

条件付きアクセス

条件付きアクセスでは、アクセスポリシーを設定することができます。これは、「もし(If)~ならば、そのとき(Then)~する」という形式のルールに基づいて、アクセス制御を動的に行います。

従来のアクセス制御が許可か拒否だったのに対し、条件付きアクセスは様々な条件を評価し、状況に応じた柔軟な対応を可能にします。評価される条件には、以下のようなものがあります。

- ユーザー:どのユーザーまたはどのグループか(例:管理者グループか、外部ユーザーか)

- 場所:どこからアクセスしているか(例:社内ネットワークか、海外か)

- デバイス:どのデバイスを使用しているか(例:会社が管理するPCか、個人のスマートフォンか)

- アプリケーション:どのアプリケーションにアクセスしようとしているか

これらの条件に基づき、「アクセスを許可する」「多要素認証を要求する」「セッション時間を制限する」といった制御を自動的に適用することができます。

Microsoft Entra IDの料金

Microsoft Entra IDには、無償で利用できるFreeプランと、より高度な機能を提供する有償のP1、P2プランが存在します。多くのMicrosoft 365やAzureのサブスクリプションにはFreeプランが含まれており、基本的なID管理機能を利用できます。

プラン | 価格 | 含まれる主なサブスクリプション | 備考 |

|---|---|---|---|

Microsoft Entra ID Free | 無料 | Microsoft 365、Azureの各サブスクリプション | シングルサインオン、基本的な多要素認証、ユーザーとグループ管理などの基本機能を提供。 |

Microsoft Entra ID P1 | ¥899/ユーザー/月相当、 1か月間の無料トライアル | Microsoft 365 E3、Microsoft 365 Business Premium | Microsoft Entra ID 保護とMicrosoft Entra ID ガバナンスの一部機能に制限 |

Microsoft Entra ID P2 | ¥1,349/ユーザー/月相当、 1か月間の無料トライアル | Microsoft 365 E5 |

契約しているMicrosoft 365のサブスクリプションによっては、スタンドアロンでのMicrosoft Entra IDの契約が不要な場合もあるため、サブスクリプションの内容を契約前に確認しましょう。

※上記の内容は2025年10月時点の情報です。最新情報はMicrosoft Entra IDの公式料金表をご確認ください。

Microsoft Entra IDの利用手順

このセクションでは、Microsoft Entra IDを利用する手順をステップごとにご説明します。

1. Microsoft Entra管理センターにアクセス

まずは、Microsoft Entra管理センターにアクセスし、有効なMicrosoftアカウントでサインインしましょう。

Microsoft Entra管理センターにアクセス

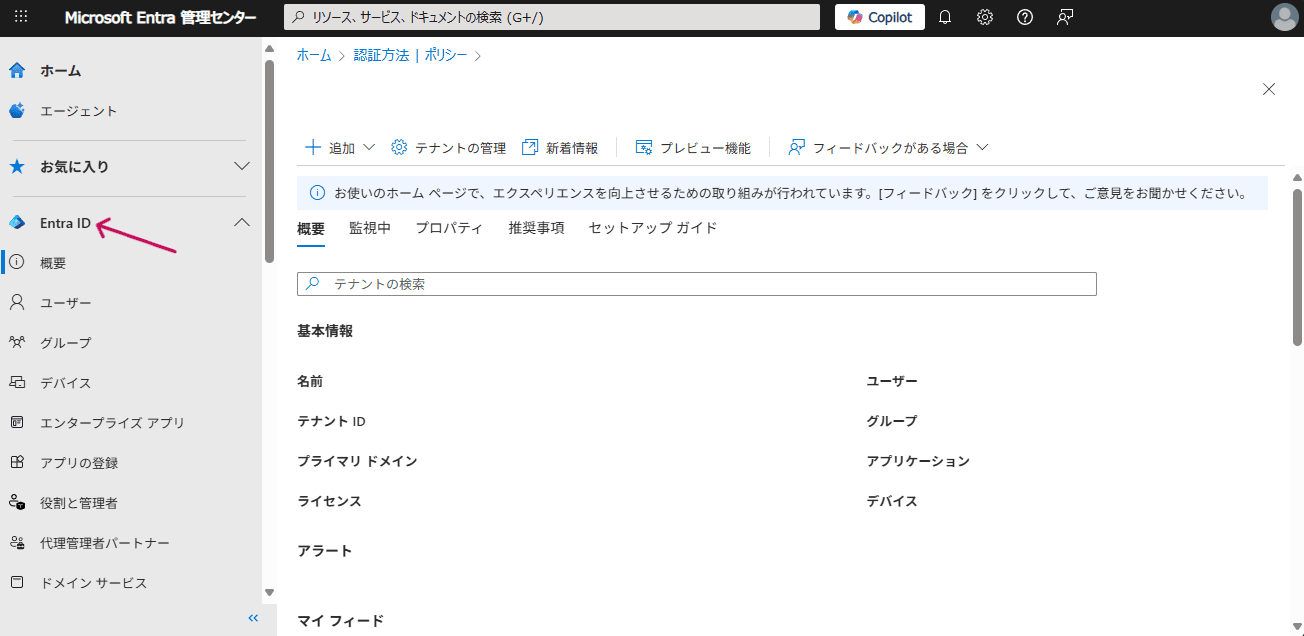

2. Microsoft Entra IDの管理

続いてサイドバーから「Entra ID」を選択すると、組織の管理ページが表示されます。

Microsoft Entra IDの管理

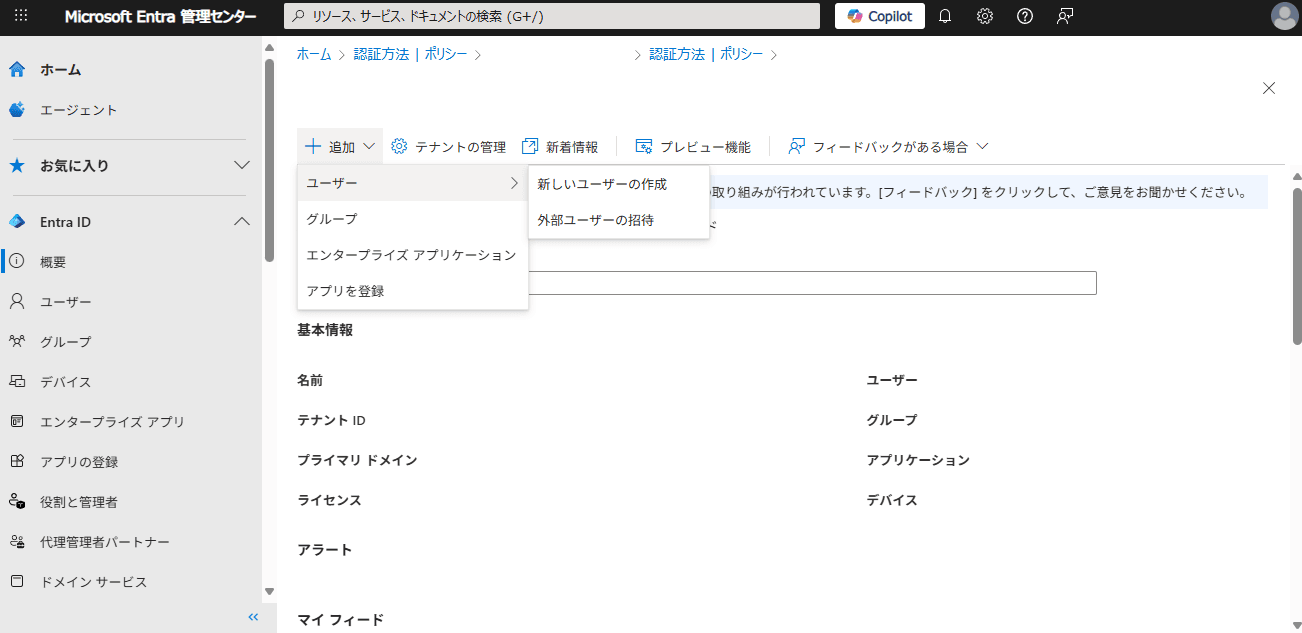

3. 管理対象の選択

組織の管理ページから「追加」を選択することで、管理対象のユーザーやグループを作成できます。

管理対象の選択

上記のステップで、Microsoft Entra IDの管理を行うことが可能です。

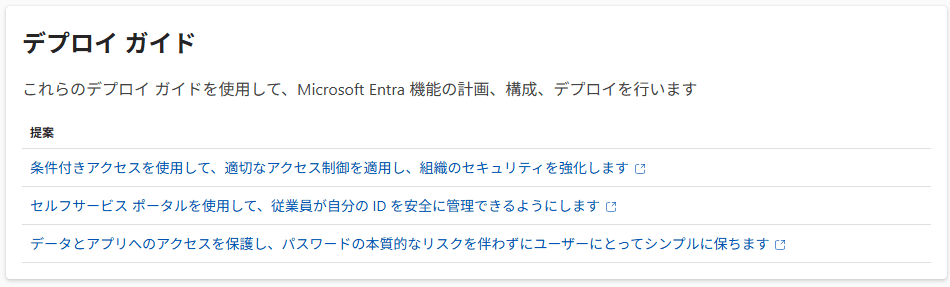

管理センターの「ホーム」にはデプロイガイドも用意されているので、条件付きアクセスやシングルサインオンの設定もガイドに従って進めることができます。

デプロイガイド

Microsoft Entra IDの活用デモ

このセクションでは、「外部ユーザーをMicrosoft Entra IDの管理対象に追加する」というシナリオと「外部ユーザーを内部ユーザーに変換する」というシナリオで活用デモを行います。

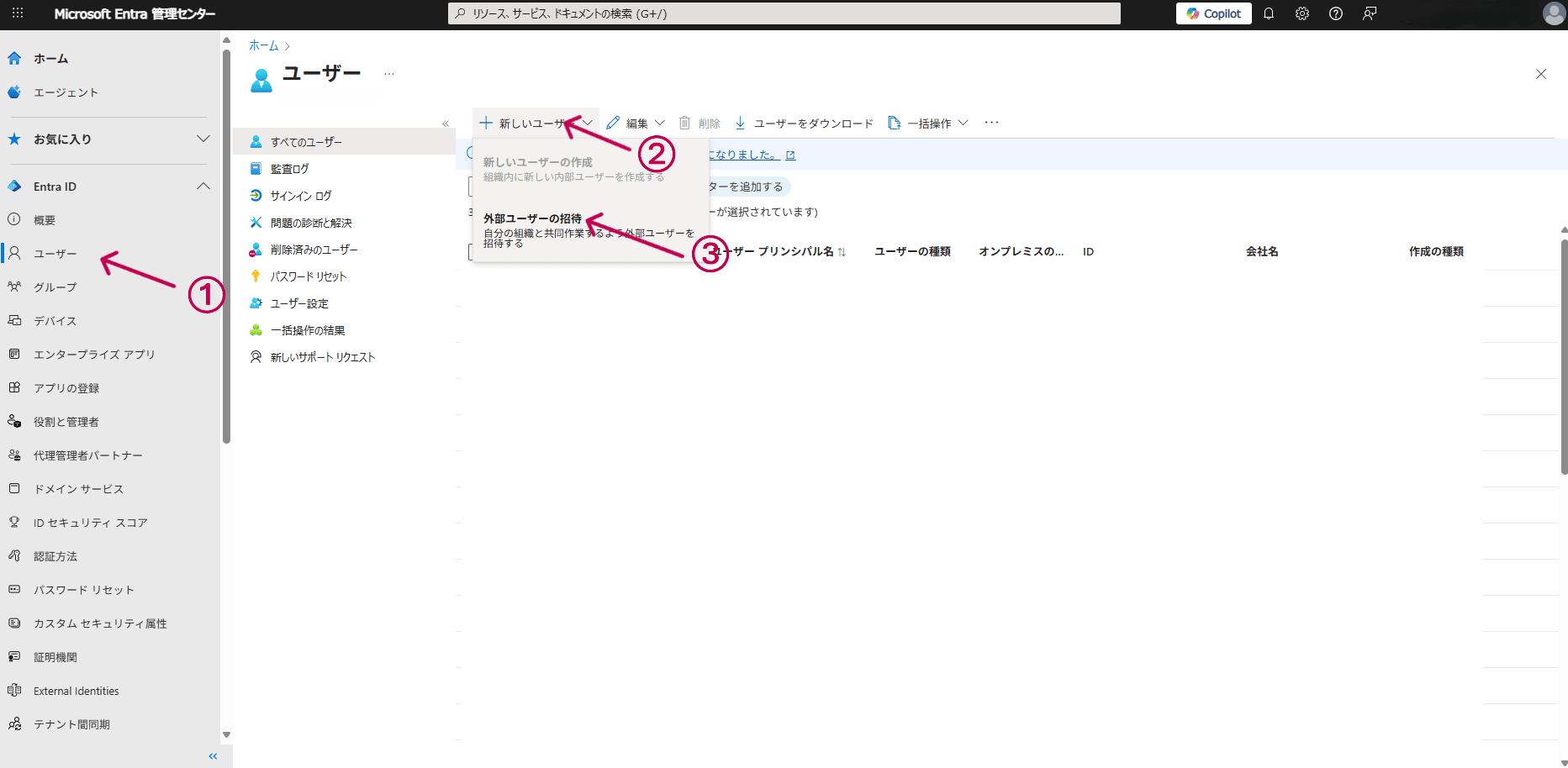

1. Microsoft Entra管理センターへのアクセス

まずはMicrosoft Entra管理センターにアクセスし、「Entra ID」 > 「ユーザー」に移動します。「新しいユーザー」から「外部ユーザーの招待」を選択しましょう。

外部ユーザーの管理

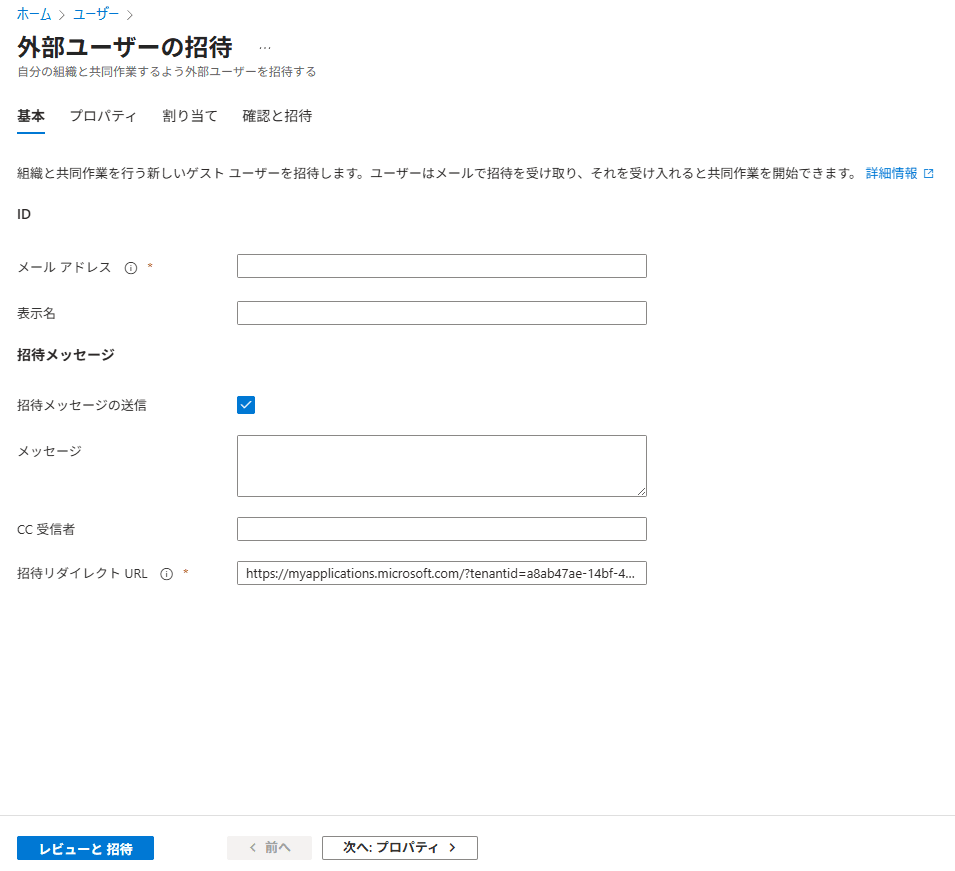

2. 外部ユーザーの招待

必要な情報を入力して外部ユーザーの招待を作成しましょう。多要素認証や条件付きアクセスなど、ユーザーに求めるアクセス方法を事前に設定できます。

外部ユーザーが招待を承認すると、自動的に管理対象に追加されます。

外部ユーザーの招待

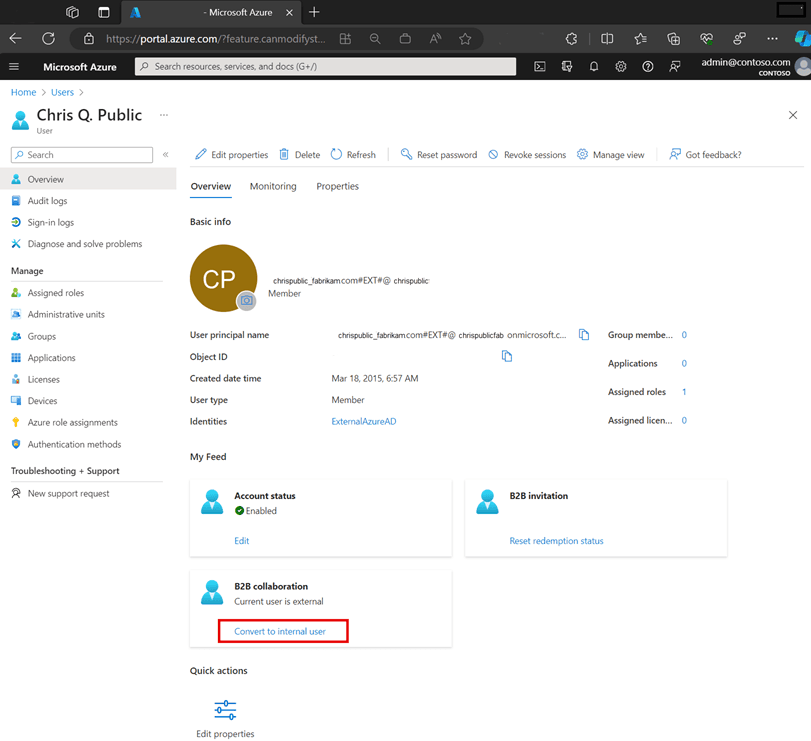

3.内部ユーザーへの変換

続いて、外部ユーザーを内部ユーザーに変換する処理を行います。

外部ユーザーを選択し、「マイフィード」から「内部ユーザーに変換」を選択します。

外部ユーザーの選択 引用:外部ユーザーを内部ユーザーに変換する

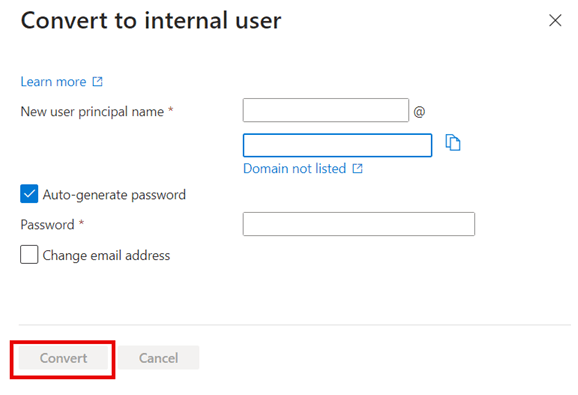

オプションを設定し、「変換」を選択することで、内部ユーザーに変換できます。

内部ユーザーに変換 引用:外部ユーザーを内部ユーザーに変換する

上記のステップで、組織外部のユーザーを一時的に組織に追加し組織内の役割を設定することができます。

Microsoft Entra IDの使い方のコツ

このセクションでは、Microsoft Entra IDを活用し、セキュリティと利便性を両立させるための使い方のコツをいくつかご説明します。

条件付きアクセスにおけるレポート専用モードの活用

条件付きアクセスは有用な機能ですが、設計を誤るとユーザーの業務を妨げたり、セキュリティホールを生む可能性があります。

レポート専用モードは、ポリシーが適用された場合の動作をログに記録する機能で、実際のアクセス制御は行われません。レポート専用モードでログを確認し、意図通りに機能することを検証してから、ポリシーを施行しましょう。

緊急アクセス用アカウントの設定

条件付きアクセスポリシーの設定ミスによって全管理者がロックアウトされてしまうような場合に備え、環境にアクセスして問題を修正するための緊急アクセス用アカウントを作成しておきましょう。

すべてのポリシーの対象から、緊急アクセス用アカウントを除外することが推奨されます。

パスワードレス認証の活用

パスワードに起因するリスク(漏洩、使い回しなど)を排除する上で、パスワードレス認証は有効な認証方式です。

Microsoft Authenticatorアプリのプッシュ通知、FIDO2セキュリティキー、Windows Helloなどを認証要素とすることで、より安全なアクセスを実現できます。

上記のように、セキュリティとユーザーの利便性のバランスをとることで、効果的にMicrosoft Entra IDを活用することができます。

Microsoft Entra IDの活用シーン

Microsoft Entra IDは、様々なシナリオでの活用が期待できます。ここでは、代表的な活用シーンを3つご紹介します。

リモートワークのセキュリティ確保

リモートワークの推進によって、オフィス外からも社内リソースにアクセスすることが一般的となりました。Microsoft Entra IDは、クラウドベースのID管理基盤として、ユーザーがどこでどのデバイスを使っていても、安全なアクセスを実現できます。

条件付きアクセスポリシーを活用することで、会社が管理している登録済みデバイスからでなければ、Microsoft 365のデータにはアクセスできないといったルールを適用できます。これにより、従業員は自宅や外出先からでも安全に業務を遂行でき、組織は情報漏洩のリスクを低減できます。

マルチクラウド環境のID管理の一元化

Microsoft 365、AWS、Google Cloudといった複数のベンダーを利用するマルチクラウド環境では、サービスごとにIDが分散し、管理が煩雑になりがちです。

Microsoft Entra IDを活用し、各クラウドサービスとSSO連携を設定することで、Microsoft Entra ID一つで、すべてのクラウドサービスにサインインできるようになります。これにより、ユーザーは複数のパスワードを覚える必要がなくなり、管理者はMicrosoft Entra ID上でアクセスポリシーを一元管理できるため、運用効率とセキュリティの両方を向上させることができます。

人事システムの自動化

従業員の入社、異動、退職に伴うアカウント管理は重要な業務です。Microsoft Entra IDとWorkdayやSAP SuccessFactorsといった人事システムを連携させることで、以下のような自動化が可能です。

人事システムに新しい従業員の情報が登録されると、それをトリガーとしてMicrosoft Entra ID上に自動でユーザーアカウントが作成されます。また、従業員が退職した際には、人事システムの情報を基に、アカウントが自動的に無効化され、アクセス権が即座に剥奪されます。これにより、手作業での管理から解放され、退職者アカウントの放置といったセキュリティリスクを排除できます。

Microsoft Entra IDの注意点

Microsoft Entra IDは有用なサービスですが、導入と運用にあたっていくつかの注意点が存在します。ここでは、主な注意点を3つご紹介します。

慎重な導入計画

Microsoft Entra IDの導入は、単にサービスを有効にするだけではありません。特に、オンプレミスのActive Directory(AD)との連携を行う場合、慎重な設計が求められます。

オンプレミスADとMicrosoft Entra IDのユーザー情報を同期するためのツール、Microsoft Entra Connectの設定は、組織のAD構成によって複雑になる場合があります。どのユーザーやグループを同期対象とするか、パスワードの同期方法をどうするかなど、事前の要件定義と検証が重要です。

適切なライセンス管理

Microsoft Entra IDでは、アクセス権限がライセンスプランに紐づくため、適切なライセンス管理が重要です。特に、ユーザーの増減が激しい組織では、ライセンスの割り当てや棚卸しを効率的に行う仕組みが求められます。

グループベースのライセンス割り当ては有効な手段ですが、入れ子になったグループには適用されない制限事項も理解しておく必要があります。

条件付きアクセスの設定ミスによるセキュリティリスク

使い方のコツでも述べた通り、Microsoft Entra IDの条件付きアクセスは、その柔軟性ゆえに、設定ミスが重大なセキュリティリスクに直結する可能性があります。管理者は、多数の条件を組み合わせてポリシーを作成できますが、ポリシーが複雑になるほど、設定ミスの検出が困難になります。

例えば、特定の国からのアクセスをブロックするポリシーを作成した際に、一部のアプリケーションを対象から除外し忘れると、ハッキングのバックドアとなってしまう可能性があります。

上記の注意点に対応するためには、継続的な管理と検証を行うことが重要です。Microsoft Entra IDの導入においては、サービス自体の運用以上に、サービスの複雑さを管理するヒューマンエラーへの対策が不可欠です。

まとめ

本記事では、Microsoft Entra IDの主な機能、料金プラン、導入手順、活用シーン、注意点について詳しく解説しました。Microsoft Entra IDは、クラウド時代におけるID管理とアクセス制御の中核を担うサービスです。

Microsoft Entra IDを活用することで、シングルサインオンや多要素認証、条件付きアクセスなどの高度なセキュリティ機能を通じて、組織全体のセキュリティを強化しつつ、管理効率を向上させることが可能です。また、リモートワークやマルチクラウド環境でのID管理の一元化、人事システムとの連携による自動化など、さまざまなシナリオでの活用が期待されます。

一方で、導入計画やライセンス管理、条件付きアクセスの設定には注意が必要です。適切な設計と運用を行うことで、Microsoft Entra IDのメリットを引き出し、セキュリティと利便性を両立させることができます。

Microsoft Entra IDを導入する際は、この記事で紹介した内容を参考に、組織のニーズに合った活用方法を検討してみてください。

東京エレクトロンデバイスは、企業のAzure導入を支援しています。

お問い合わせはこちら